ブログ

防衛関連ニュース(2023年10月)

2024.02.14

防衛省、「最先端技術の早期装備化に向けた取組」を公表(※1-1、1-2、1-3)

2023年10月16日、防衛省は、民生先端技術等の早期装備化に向けた取組みを公表しました(※1-1)。

これは、閣議及び国家安全保障会議により決定された国家防衛戦略及び防衛力整備計画(※1-2)において、「先進的な技術に裏付けられた新しい戦い方が勝敗を決する時代において、先端技術を防衛目的で活用することが死活的に重要」との考えに基づき、①無人アセット、②AI、③次世代情報通信等の民生先端技術の防衛装備への取り込みを図りながら、早期装備化を実現し、それらを用いた「新しい戦い方」に備えるために、企業等の皆様から広く情報・提案を募る取組みです。防衛省はこれら3つの民生分野以外にも、④ローカル5GやVR(仮想現実)、AR(拡張現実)技術等を利用したDXや⑤宇宙領域を活用した情報収集、通信等についても関心を有しており、このような民生先端技術分野について、「情報・提案要求書」の提出を受け付けることによって企業等からの情報提供や提案を募集しています。

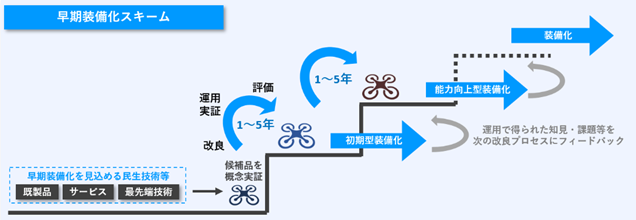

また、併せて「早期装備化スキーム」として下表のようなイメージ(図1)を発表しており、早期装備化を見込める民生技術等については、アジャイル型開発(※1-3)を進めながら正式な装備化に向けた取組みを行うとしています。

図1:早期装備化スキーム(※防衛省「最先端技術の早期装備化に向けた取組」(https://www.mod.go.jp/j/budget/rapid_acquisition/index.html)より引用)

詳細につきましては防衛省のウェブページ

(https://www.mod.go.jp/j/budget/rapid_acquisition/index.html)をご確認ください。

※1-1:防衛省「最先端技術の早期装備化に向けた取組~最先端の技術を明日の国防に活かす~」(2023年10月16日版) https://www.mod.go.jp/j/budget/rapid_acquisition/pdf/Rapid-Acquisition-Program_jp.pdf

※1-2:首相官邸「国家防衛戦略について」(2022年12月16日) https://www.kantei.go.jp/jp/content/000119646.pdf

※1-3:アジャイル型開発とは、仕様や設計変更を当然のものとして想定し、初めから厳密な仕様は決めず、おおよその仕様だけで開発を開始し、小さい単位での「計画」「設計、実装、テスト実行」「機能のリリース」を繰り返し、徐々に開発を進めていく手法のことをいいます。

「装備品等の開発及び生産のための基盤の強化に関する基本的な方針」の策定(※2)

2023年10月12日、防衛省は、「装備品等の開発及び生産のための基盤の強化に関する基本的な方針」を策定し、公表しました(※2)。

防衛関連ニュース (2023年8月・9月)(https://www.tmi.gr.jp/eyes/blog/2023/15121.html)においてご紹介したとおり、2023年6月7日に「防衛省が調達する装備品等の開発及び生産のための基盤の強化に関する法律」(通称:防衛生産基盤強化法)が成立しました。

防衛生産基盤強化法の第3条で防衛大臣が定めることとなっている「装備品等の開発及び生産のための基盤の強化に関する基本的な方針」が、本指針にあたります。

本指針においては、日本における防衛産業の利益率が2~3%に留まるという実態を指摘したうえで、防衛生産基盤の維持・強化の方向性として、①完成品としての装備品等のみならず、装備品のサプライチェーン全体を対象に政策実施を進めていくこと、②有事の際の継戦能力の維持の観点、あるいは機密保持の観点から外国に依存すべきでないもの等については可能な限り国産による装備品調達を追求すること、③同盟国・同志国との相互協力により、防衛装備のライセンス生産を図ると共に、安定的なサプライチェーンの構築に努めること、④個々の企業の経営方法はあくまで各社ごとの経営判断によるものではあるものの、ある企業におけるリソース配分等の優先性を確保するという観点から、売り上げにおける防需依存度が高い企業を主体として防衛産業を構築することに努めること、等が記載されるとともに、防衛生産基盤強化法に基づく支援措置についても、その基本的な枠組みが示されました。

詳細につきましては防衛装備庁のウェブページ(https://www.mod.go.jp/atla/soubiseisaku_basicpolicy.html)をご覧ください。

※2:防衛省「装備品等の開発及び生産のための基盤の強化に関する基本的な方針」(令和5年10月12日)https://www.mod.go.jp/atla/pinup/pinup051012.pdf

米国、AIの軍事利用に関する宣言を発表(※3)

米国国務省の軍事装備管理・抑止・安定部門(Bureau of Arms Control, Deterrence, and Stability)は2023年11月9日、「人工知能と自律性の責任ある軍事利用に関する政治宣言」を発表しました(※3)。AIの軍事利用のための開発が各国において盛んになっている現状をにらみ、その際に各国はいかなる措置を講じるべきかについて米国としての立場を表明したものであり、主に以下の内容の提言を行っています。

- AIの軍事利用は国際法に準拠して行われる必要があり、特に武力紛争においては国際人道法に基づく国家の義務を履行しなくてはならない。

- AIの軍事利用においては使用に伴うリスクと得られる利益とを総合的に衡量することを原則的なアプローチとし、意図しない悪影響や事故の発生を最小限に抑止する必要がある。

- 軍事組織がAIの責任ある開発、展開、利用のための原則的アプローチを採用・実施するように確認すべきである。

- 各国は軍事AIが国際法、特に国際人道法に準拠して使用されるようにするため、法的審査などの措置を講じるべきである。

- 重大な影響を持つ軍事AI能力の開発と展開については、責任を有する政府高官が実際的に監督すべきである。

- 意図しない悪影響を最小限に抑えるための積極的な措置を講じるべきである。

- 各国は、関連する人員が軍事AIの開発、展開、利用に適切な注意を払う体制を構築すべきである。

- 軍事AIの透明性と監査可能性を確保するための手法、データソース、設計手順、文書を採用すべきである。

- 軍事AIの利用者や承認者は、システムの能力と制限を十分に理解し、適切な判断を下し、自動化の悪影響のリスクを軽減するための訓練を受けるべきである。

- 軍事AIの能力は明確に定義され、意図された機能を果たすように設計・開発されるべきである。

- 軍事AIの安全性、セキュリティ、有効性は、明確な使用目的とライフサイクル全体における適切で厳格な試験と保証の対象とすべきである。軍事AIの自己学習により継続的に更新するにあたっては、モニタリング等のプロセスを通じて、重要となる安全機能が低下していないことを確認する必要がある。

- 意図しない結果を検出して回避することや、意図しない結果が発生した場合にシステムを非アクティブ化するなど、軍事AIの機能の失敗のリスクを軽減するための適切な保護措置を実施すべきである。

※3:U.S. Department of State “Political Declaration on Responsible Military Use of Artificial Intelligence and Autonomy”(2023年11月9日) https://www.state.gov/political-declaration-on-responsible-military-use-of-artificial-intelligence-and-autonomy-2/

警察庁が「サイバー空間をめぐる脅威の情勢」を公開 企業・団体等の95%がランサムウェアにより業務に支障、61%が情報セキュリティ監査未実施(※4-1、4-2)

2023年9月21日、警察庁は、「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」を公開しました(※4-1)。

同文書においては、サイバー攻撃の類型として、以下の3つが挙げられています。

- 企業・団体等(以下、「企業等」といいます。)を対象とした不正アクセス等

大手システム事業者や電子部品関連企業等に対する不正アクセスが確認されたほか、特定の事業者等に対する標的型メール攻撃(※4-2)が確認された。 - DDoS攻撃による被害

政府機関や重要インフラ業者等を含む複数の企業等のウェブサイトの閲覧障害が断続的に発生した。 - ランサムウェアによる被害

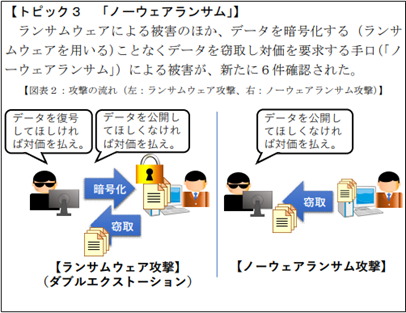

データを盗み取ったうえで、企業等に対してデータの復号化の対価を要求すると共に、「対価の支払いなき場合データを公開する」などとデータ公開の脅迫をすることにより対価の支払いを要求する二重恐喝(ダブルエクストーション)(図2左参照)の割合が高くなっており、手口を確認できた被害のうち78%に及んでいた。また、企業等のネットワークに侵入した後、データを暗号化することなく、窃取した情報の対価を要求する手口(ノーウェアランサム)による被害が確認された。

なお、「ランサムウェアによる被害」のうち、要求された対価の支払い方法は暗号資産が95%で、103件の被害の内訳を企業等の規模別に分けると、大企業が30件、中小企業が60件であったとのことです。また、業種別では製造業が34件、サービス業が16件、卸売・小売業が15件とのことでした。

感染経路については、回答のあった49件のうち35件がVPN機器からの侵入で71%を、リモートデスクトップからの侵入が5件で10%を占め、復旧に要した期間については1週間以上から1か月未満が最多で、費用については1000万円以上を要したものが30%を占めていました。また、被害にあったシステム又は機器のバックアップの取得状況について、取得していたバックアップから復元を試みた57件の回答のうち、バックアップから被害直前の水準まで復旧できなかったものは45件で79%でした。

警察庁は対策として、重要インフラ事業者等に対する注意喚起や、サイバー攻撃事案発生を想定した重要インフラ事業者等との共同対処訓練の継続的な実施等を行っています。

図2:「【ランサムウェア攻撃】(ダブルエクストーション)」(警察庁「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」(https://www.npa.go.jp/publications/statistics/cybersecurity/data/R05_kami_cyber_jousei.pdf)3頁より引用)

※4-1:警察庁「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」(令和5年9月21日)https://www.npa.go.jp/publications/statistics/cybersecurity/data/R05_kami_cyber_jousei.pdf

※4-2:標的型メール攻撃とは、不特定多数の対象にばらまかれる通常の迷惑メールとは異なり、対象の組織から重要な情報を盗むこと等を目的として、組織の担当者が業務に関係するメールだと信じて開封してしまうように巧妙に作り込んだウイルス付きのメールを送り付ける攻撃のことをいいます。(出典:総務省「標的型攻撃への対策」(https://www.soumu.go.jp/main_sosiki/joho_tsusin/security/business/staff/05.html)

【半導体関連】米国、ガードレール条項の最終規則を公表 半導体製造施設の拡張等を制限(※5-1~5-5)

2023年9月22日、米国商務省は、米国内の半導体生産を支援する「CHIPSプラス法(the CHIPS and Science Act)」に基づく資金援助プログラムについて、補助金の受領者が遵守すべき国家安全保障ガードレールを実装する最終規則を発表しました(※5-1、5-2)。この最終規則は2023年11月24日に施行されており、主な内容は、補助金の受領者が、一定の例外を除き、懸念国における先端半導体製造施設の拡張やレガシー半導体製造施設の拡張・建設を助成日より10年間制限するとともに、受領者による、懸念国の事業体との共同研究や当該事業体に対する技術供与を制限するものです。懸念国には、北朝鮮、中国、ロシア、イランが含まれます(※5-3)。

また、補助金受領者が、懸念主体(Foreign entity of concern)との共同研究や懸念主体への技術ライセンスを行った場合には、受領した補助金を強制的に返還させられますが(クローバック)(※5-4)、そのようなクローバックの対象となる懸念主体の定義も明確化されています(※5-5)。

最終規則は、2023年3月に公表された規則案に対して寄せられたパブリックコメントを慎重に検討した上で発表されました。パブリックコメントには、国内外の半導体業界、学術機関、労働組合、貿易団体等のステークホルダーからの提案があり、それらを踏まえて規則に組み込んだとのことです。

※5-1:FEDERAL REGISTER ” Preventing the Improper Use of CHIPS Act Funding”(2023年9月25日)

https://www.federalregister.gov/documents/2023/09/25/2023-20471/preventing-the-improper-use-of-chips-act-funding

※5-2:15 U.S.C. §4652. (a)(6)(C)

※5-3:15 CFR §231.102、10 U.S. C. § 4872. (d)(2)

※5-4:15 U.S.C. §4652. (a)(5)(C)

※5-5:15 CFR §231.104

中露等の28事業体がELに追加 軍用ドローン部品の調達等に関与(※6)

2023年9月25日、米国商務省産業安全保障局(BIS)は、米国輸出管理規則(EAR)を改正し、中国、フィンランド、ドイツ、オマーン、パキスタン、ロシア及びアラブ首長国連邦の計28の事業体をエンティティー・リスト(EL)に追加したと発表しました(※6)。この改正は、2023年9月27日に施行されています。エンティティー・リスト(EL)とは、米国政府が「米国の国家安全保障または外交政策上の利益に反する行為に関与した、関与している、または関与する重大な危険をもたらす」と認めるに足りる合理的な理由のある団体や個人を具体的かつ明確な事実に基づいて特定した上でリスト化したものですが、上記の28事業体は、主に以下の理由により、リスト追加の事由に該当したとのことです。

- ロシア連邦軍参謀本部情報総局(GRU)向けに無人航空機(UAV)を製造するための部品を、エンティティー・リスト(EL)に掲載されている事業体である特別技術センター(Special Technology Center)に供給する計画を行うなど、米国の輸出規則に違反する陰謀に関与している。

- イランの大量破壊兵器及び無人航空機(UAV)プログラムを支援するために米国製品を調達し、または調達しようとした。

- イラン航空機製造会社(HESA)に向けた、無人航空機(UAV)用途のデュアルユース部品を含む航空宇宙部品を調達するネットワークとして活動しており、また、これらの部品がイランによる中東の石油タンカーへの攻撃及びロシアがウクライナでの攻撃に使用しているシャヘド・シリーズの無人航空機(UAV)の開発・製造に使用されている。

※6:” Addition of Entities and Revision to Existing Entities on the Entity List; Removal of Existing Entity From the Military End User List” (2023年9月27日) https://www.federalregister.gov/documents/2023/09/27/2023-21080/addition-of-entities-and-revision-to-existing-entities-on-the-entity-list-removal-of-existing-entity

防衛省、「技術シンポジウム」を開催 スタートアップに防衛産業への参入呼びかけ(※7-1、7-2)

2023年11月14日、防衛省は都内で「技術シンポジウム」を開催し、最先端技術を安全保障分野に活用するため、防衛産業への民間の参入を促しました(※7-1、7-2)。

今までのシンポジウムでは陸海空自衛隊の装備量産等を促進する内容が主でしたが、ウクライナ戦争やイスラエルとハマスの衝突におけるサイバー戦・情報戦の激しさ等を鑑み、前回のシンポジウムでは内容の薄かった次世代通信や人工衛星について、各分野に精通する大学教授が招かれるなど、宇宙・サイバー・電磁波など現代戦への適応を急ぐ防衛省の姿勢が現れた形となります。

また、防衛省の担当者は、防衛省と国立研究開発法人や海外の研究機関との協力例を紹介し、装備の規格を北大西洋条約機構(NATO)のものと統一し、互換性を高めることの重要性を説きました。

会場のホテルには、防衛省が進める防衛装備の最新研究について動画やパネルで説明するブースも設けられ、火薬を使わず電磁力の原理で弾を高速で撃つレールガンや、電磁パルス(EMP)の研究に関しての展示がなされました。

※7-1:防衛装備庁「防衛装備庁技術シンポジウム2023」(2023年11月14日) https://www.mod.go.jp/atla/research/ats2023/index.html

※7-2:日本経済新聞「衛星・通信、民間先端技術の安保活用促す 防衛省シンポ」(2023年11月14日) https://www.nikkei.com/article/DGXZQOUA077CF0X01C23A1000000/

TMI防衛・経済安全保障プラクティスグループ

防衛関連ニュース担当

弁護士/白石和泰・山田怜央・張壮壮・牧昂平

法務(パラリーガル)/松本ティモスィー俊樹

メールアドレス:defense_blog@tmi.gr.jp

以上

|

ご注意: |